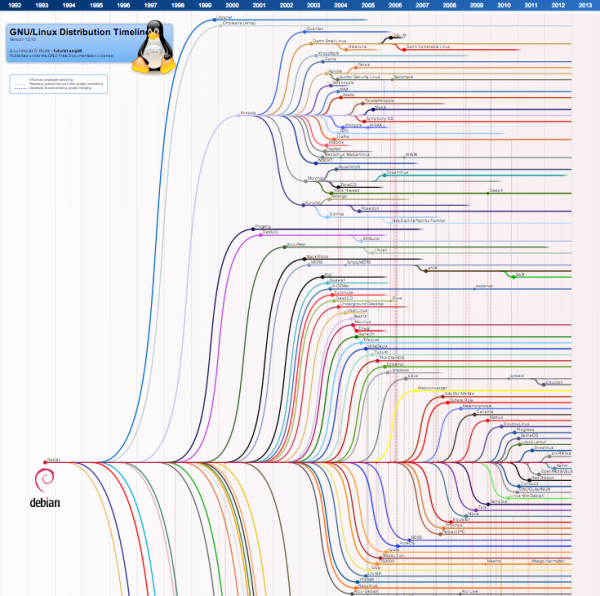

Date un’occhiata all’albero genealogico delle distribuzioni Linux. Si rimane sconcertati dalla quantità di distribuzioni comparse nell’arco di vent’anni. Qualsiasi sia il vostro lavoro (biologo, matematico o musicista) c’è sicuramente una sistema…

Si fa presto a dire «Linux»